�������ˣ�

����������һ̨WNAC7512����̨WNAP210��һ̨Test Server��WNAC7512���滮������VLAN(��VLAN1��VLAN2��VLAN3)���˿�11�Ͷ˿�12��AP���˿�1�Ͷ˿�2�ֱ��Server��ACS 1000.

����Ŀ�ģ�ͨ��AC���õ�portal��������EAG����ʵ��portalҳ������ͣ���ͨ��Radius������ACS 1000ʵ���û���֤�ķ�����

һ��AC ����

- AC �������ã�������������ӿڲ���������ӿڵ�ģʽΪ Advanced Routing Mode��

ע��Ҫʹ�� portal ��֤���������� vlan ��˿ڵĸ�·��ģʽ��Advanced Routing Mode����

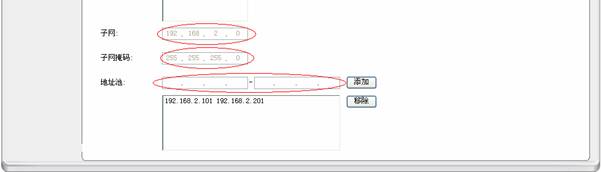

�������� DHCP Server Ϊ AP �ͽ��� PC ��̬���� IP ��ַ

���ƨD�DDHCP�D�DDHCP���èD�D����

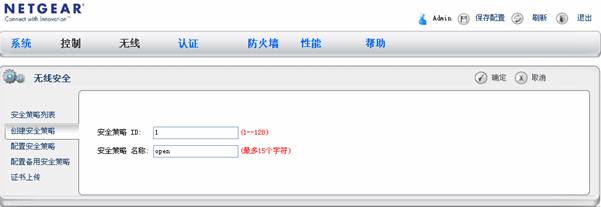

�����������߰�ȫ����

���ߨD�D���߰�ȫ�D�D������ȫ���ԣ��ֱ����none��AES�ļ������ͣ�

ͬ����������ȫ���� ID 2��

���ߨD�D���߰�ȫ�D�D������ȫ���ԨD�D��ȫ�����б�

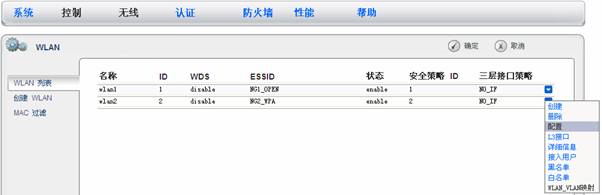

�ġ����� WLAN

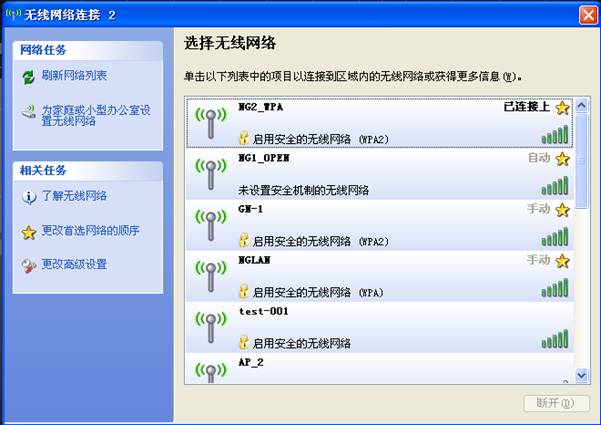

- ����wlan1����Ӧ��SSIDΪNG1_OPEN����Ӧ�ð�ȫ����security 1�Ͱ��ӿ�vlan2��

ͬ��������wlan2����Ӧ��SSIDΪNG2_WPA����Ӧ�ð�ȫ����security 2�Ͱ��ӿ�vlan2��

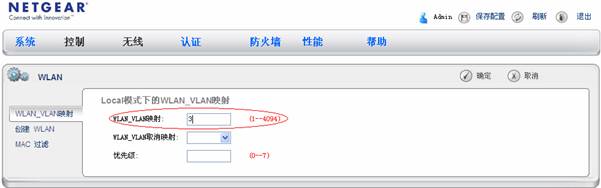

- ����wlan��vlan��ӳ�䣺

ע���˴�wlan����������ij��vlanӳ�䣬��ô�㲥���wlan��AP��������·����LAN�ڣ��ϻ�������vlan��tag����ôAP�����������Ķ˿ڣ�Ҳ����Ҫ�����vlan��tag�����������߿ͻ��˽������vlan��

����wlan2��Ӧ��vlan id�ţ���vlan3

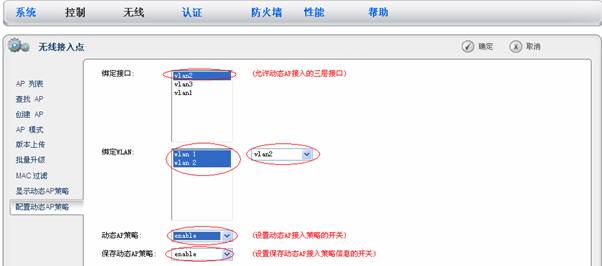

�塢���� WTP

ʹ�ö�̬���ԣ�WTP����vlan2�ӿ��ϲ�Ӧ��wlan1��wlan2��AP�����Ϻ��ȡ��vlan2���ε�IP��ַ�����߿ͻ���ͨ�����Ӳ�ͬ��SSID��NG1_OPEN��NG2_WPA��Ҳ��ȡ��vlan2����vlan3���ε�IP��ַ

�������� Protal ������

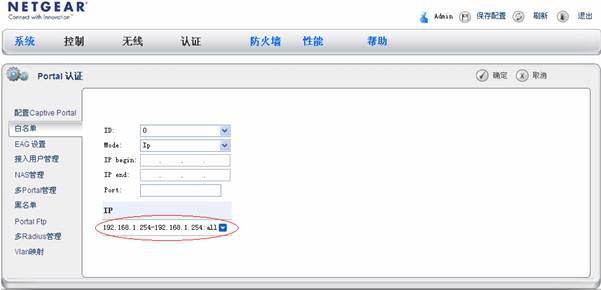

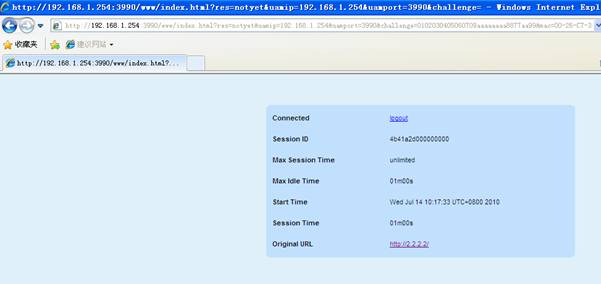

- ���� Portal ��֤��������Ϣ

�û��������룺Portal��֤��������¼ʱʹ�õ��û��������룬������֤�û���¼���û��������룻

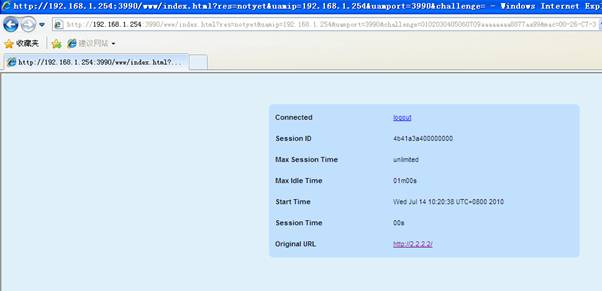

��֤��������IP��ַ��192.168.1.254��

��֤�������Ķ˿ڣ�3990��

��֤�������Ľӿڣ�ʹ�ø�Portal��֤������������֤�Ľӿڣ�����Щ�ӿڷ��������������Ҫ����Portal��֤���ܷ������硣�˴�Ϊvlan2��vlan3�����߿ͻ��˽���Ľӿڣ�

- ���Ӱ�����

����������֤�û���ͨ����֤�Ϳ��Է��ʵ��ⲿ���磻

- ����EAG

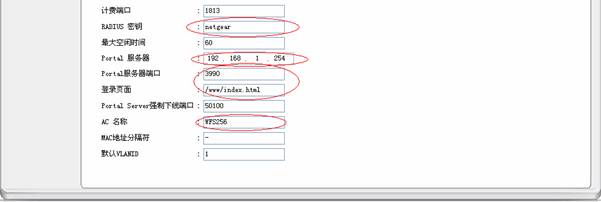

- EAG�����õ�Portal��֤��������

- �ض������������õ�Portal������������IP��ַ��

- �ض��������˿ڣ����õ�Portal�����������Ķ˿ڣ�Ĭ����3990��

- Radius��������Radius��������IP��ַ������/������radius��������

- ��֤�˿ڣ�radius server���ŵ���֤�˿ڣ�Ĭ����1812��

- ��֤���ͣ�radius server����֤���ͣ�ѡ��PAP��

- Radius��Կ��AC��radius serverͨ�ŵĹ�����Կ��

- ������ʱ�䣺���û�δ�˳����رյ�¼�ɹ�ҳ����û��Զ����ߵ�ʱ�䣻

- Portal��������Portal��֤�������ĵ�ַ��

- Portal�������˿ڣ�Portal��֤�������Ķ˿ڣ�Ĭ��Ϊ3990��

�ߡ�ACS 1000����

- ���ö˿�IP��ַ

- �����豸

- Radius ��������֤

- �����˺ţ���������

- �˺Ź���

�ˡ���֤����

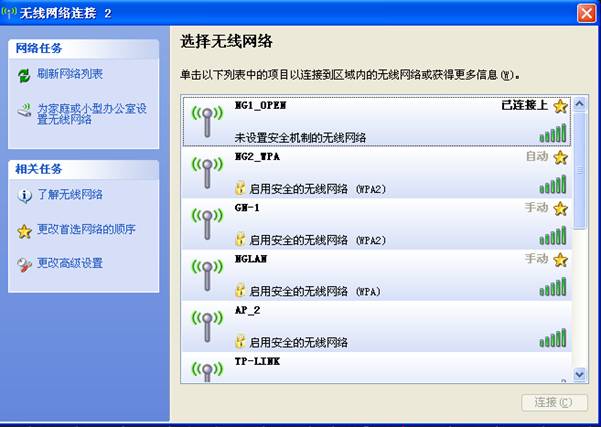

- ����SSID NG1_OPEN

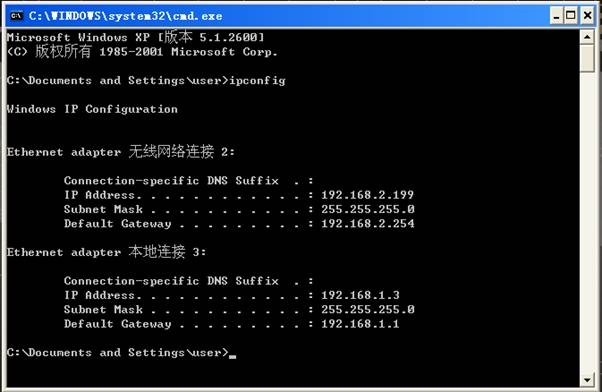

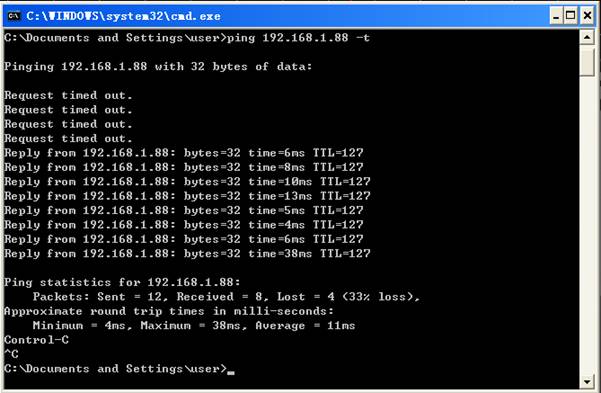

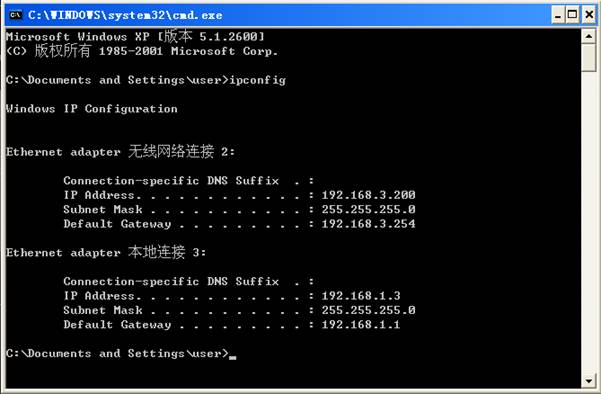

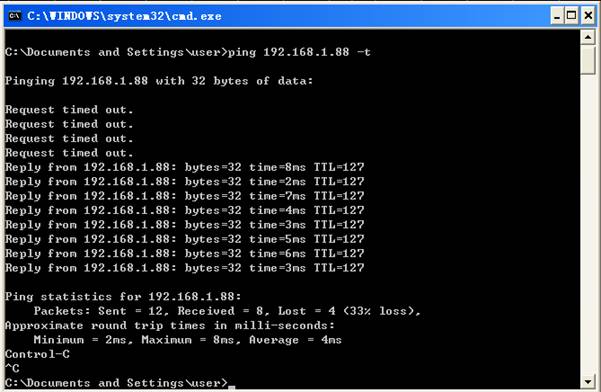

��֤֮ǰVLAN 2�����PC ��Ping��ͨVLAN 1�����Test Server��ͨ���û���֤��¼֮�����PingͨVLAN1 ��Test Server��

- ����SSID NG2_WPA

��֤֮ǰVLAN 3�����PC ��Ping��ͨVLAN 1�����Test Server��ͨ���û���֤��¼֮�����PingͨVLAN1 ��Test Server��

|

��� no. |

���� date |

���� author |

ժҪ summary |

|

1 |

2010-10-21 |

Weifeng.Yang |

�ĵ����� |

|

2 |

2010-11-26 |

Weifeng Yang |

�ĵ�У�� |