一、方案背景及规划

本文将以美国网件公司目前在市场上销售的主要VPN防火墙产品为例子,详细介绍使用本公司的产品构建企业VPN网络全过程,文中包含了各种VPN通道的模式及其具体配置。

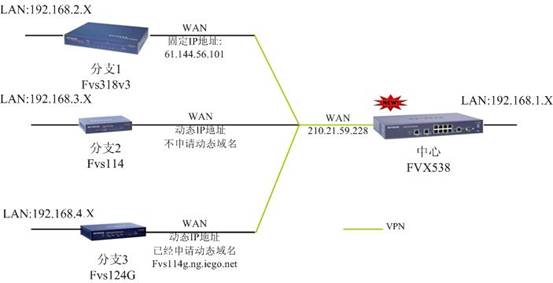

一个中心及三个分支机都申请了宽带上网的线路,其中中心为固定IP地址的2M光纤专线,分支分别使用中国电信的专线或者ADSL,在本实验中,我们特别选择了分支机构1采用固定的IP地址,分支机构2采用动态域名,支机构3采用动态的IP地址这三种接入方式作为例子,详细描述了这三种最常见的接入方式的VPN配置方法。

图1-1Netgear解决方案

实现中心机构和分支机构的VPN互连,使总部和分支机构的局域网可以互相连接,同时以中心机构作为中转,实现三个机构内部局域网的互连。特别要提及的是在本方案中,我们枚举了三种常见的宽带接入方式。分别为:使用固定IP地址的专线的接入方式,使用动态IP地址的ADSL并且申请了动态域名的接入方式,使用动态IP地址的ADSL并且没有申请动态域名的接入方式,该三种接入方式都可以和总部建立VPN通道,但配置的办法和建立VPN通道的要求都有所不同,将在下文作详细的描述。另外在实现分支机构通过总部的中转作VPN连接这一功能(下文我们简称这种功能为Spoke-and-Hub)时,由于受到VPN策略的限制,所以我们必须要特别注意总部和分支机构的IP地址规划,该IP地址规划的原则也将在下文详细叙述。

Nodes |

Model |

Firmware version |

Central(Hub) |

FVX538/(FVS338) |

FVX538 (V1.6.49) |

Branch 1(Spoke) |

FVS318V3 |

V3.0.22 |

Branch 2(Spoke) |

FVS114 |

V1.008 |

Branch 3(Spoke) |

FVS124G |

V1.1.24 |

注意:所有的NETGEAR VPN防火墙系列产品在安装前都必须升级到最新版本,并恢复出厂设定。请访问http://www.netgear.com.cn 获取产品最终新的软件。

在配置VPN方案的时候必须首先进行IP地址的规划,使用美国网件公司提供的VPN设备的时候,IP规划必须按照以下原则进行

所谓普通的IP地址规划,就是指在建立点对点或者点对多点的VPN网络的时候的IP地址的规划。此时,IP地址规划的原则为:所有的VPN节点都必须使用私有的IP地址,并且各个节点的局域网的IP地址都应该安排在不同的子网内。

- 使用Spoke and Hub功能时的IP地址规划

如前文所述,Spoke and Hub就是各分支机构利用VPN设备与总部VPN设备建立VPN通道后,除了可以和总部进行通讯,还可以利用总部VPN设备互相进行数据交换,而各VPN分支机构之间不需要进行VPN的隧道建立的一种VPN功能应用,在用户需要使用Spoke and Hub功能的时候,IP地址的规划必须坚持以下原则:中心和分支机的内部网络都属于同一个A类/B类/C类网络的不同的子网。

根据本方案的需求,应该按照Spoke and Hub IP地址规划的原则来执行,在本方案中,我们选择在Hub(中心机构)和SPOKE(分支机构)都使用192.168.0.0/16网络内的4个子网,具体如下表:

Nodes |

Model |

Lan ip address |

Central(Hub) |

FVX538/FVS338 |

192.168.1.0/24 |

Branch 1(Spoke) |

FVS318V3 |

192.168.2.0/24 |

Branch 2(Spoke) |

FVS114 |

192.168.3.0/24 |

Branch 3(Spoke) |

FVS124G |

192.168.4.0/24 |

二、认识NETGEAR产品的VPN配置界面

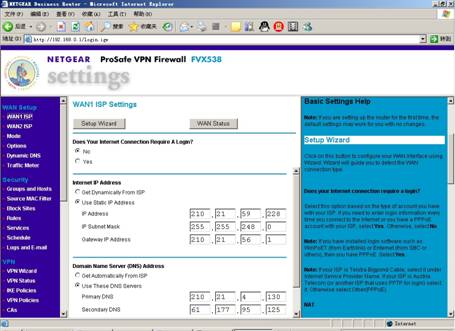

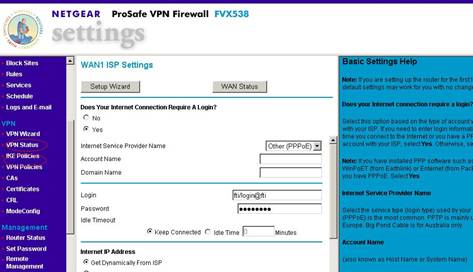

本方案使用的FVX538/FVS124G VPN防火墙系列产品默认的管理IP地址都是

192.168.1.1/24。默认的管理帐号是:admin。密码是:password。

FVS318v3,FVS114 VPN防火墙系列产品默认的管理IP地址都是 192.168.0.1/24。默认的管理帐号是:admin。密码是:password。

以下以FVX538为例子,介绍如何登陆到VPN设备进行管理。

图2-1:FVX538的登录界面

- 输入出厂默认的帐号和密码,即可登陆到VPN设备的管理页面

图2-2:FVX538的管理页面

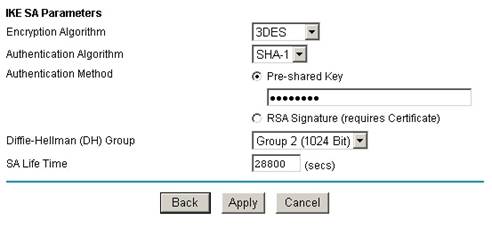

Netgear的VPN防火墙的所有VPN的相关配置都严格遵守RFC定义的IPSEC标准执行,在产品里的相关VPN设置被分为IKE Policy 和VPN Policy两个步骤,分别定义 RFC里面定义的IPSEC标准的VPN通道建立的两个基本步骤的主要参数。也就是说,我们在配置VPN策略的时候必须完成VPN Policy和IKE Policy配置。下图以FVX538为例子加以说明

图2-3:FVX538的VPN配置策略

三、中心FVX538对应分支一的VPN策略配置

1、VX538到分支一FVS318v3的VPN策略配置

因为FVX538及分支一的FVS318v3均使用固定的IP地址,所以在IKE策略里我们建议使用MAIN模式进行配置。

进入`VPN` / `IKE Policies` 下,点`Add` 按钮新建一条策略,配置如图:

图3-1:TOFVS318V3的IKE POLICY

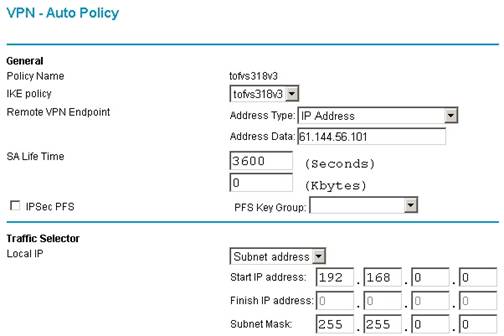

进入`VPN` / `VPN Policies` 下,点`Add atuo policy` 按钮新建一条策略,配置如图:

图3-2:TOFVS318V3的VPN POLICY

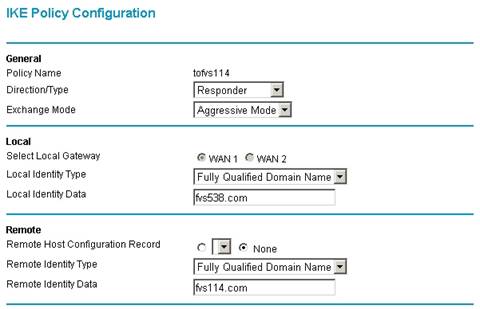

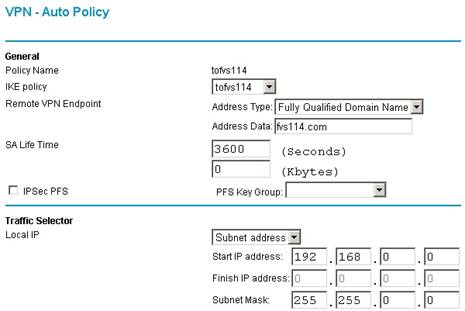

2、FVX538到分支二FVS114的VPN策略配置

因为FVX538使用固定的IP地址及分支二的FVSvs114使用没有动态态域名的动态IP地址,所以在IKE策略里我们使用Aggressive模式进行配置,另外在IKE策略里的Direction/Type里应该选择Responder的模式,并且在VPN POLICY的REMOTE IP ADDRESS栏目里填入FVS114的身份标识即可,这意味着只能从FVS114P那里主动建立VPN连接。

进入`VPN` / `IKE Policies` 下,点`Add` 按钮新建一条策略,配置如图:

图3-3:TOFVS114的IKE POLICY

进入`VPN` / `VPN Policies` 下,点`Add atuo policy` 按钮新建一条策略,配置如图:

图3-4:TOFVS114的VPN POLICY

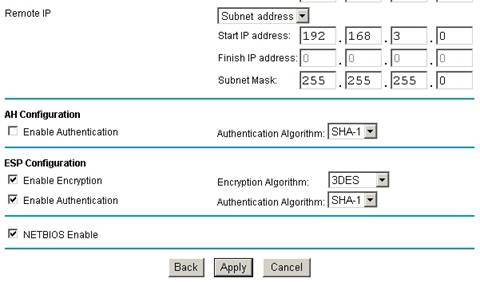

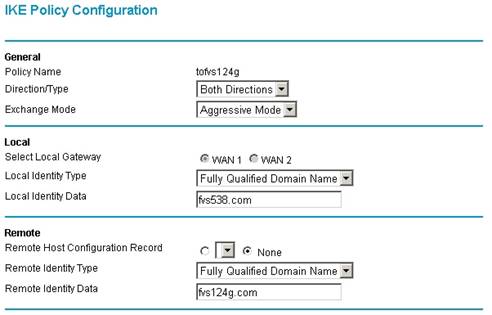

3、FVX538到分支三FVS124G的VPN策略配置

因为FVX538使用固定的IP地址及分支二的FVS124G使用动态域名的动态IP地址,所以在IKE策略里我们

使用Aggressive模式进行配置。该连接可以双向发起。

进入`VPN` / `IKE Policies` 下,点`Add` 按钮新建一条策略,配置如图:

图3-5:TOFVS124G的IKE POLICY

进入`VPN` / `VPN Policies` 下,点`Add atuo policy` 按钮新建一条策略,配置如图:

图3-6:TOFVS124G的VPN POLICY

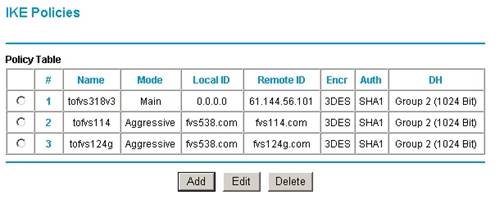

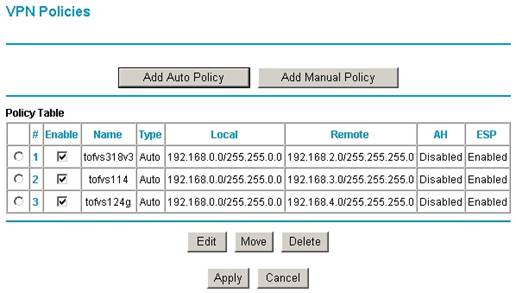

至此中心FVX538的配置已经完成,配置完成后,在FVX538的IKE策略和VPN配置策略页面里,应该生成如下的配置信息:

图3-7:FVS538 IKE POLICY

图3-8:FVS538 VPN POLICY

四、分支一FVS318v3 到FVX538的VPN策略配置

因为FVX538及分支一的FVS318v3均使用固定的IP地址,所以在IKE策略里我们使用MAIN模式进行配置。

配置如下图:

进入`VPN` / `IKE Policies` 下,点`Add` 按钮新建一条策略,配置如图:

图4-1:FVS318V3的IKE POLICY

进入`VPN` / `VPN Policies` 下,点`Add atuo policy` 按钮新建一条策略,配置如图:

此处的 Local IP 应该是: 192.168.2.0 /255.255.255.0

此处的 Remote IP 应该是:192.168.0.0 / 255.255.255.0

图4-2:FVS318V3的VPN POLICY

五、分支二FVS114 到FVX538的VPN策略配置

因为FVX538使用固定的IP地址及分支二的FVS114使用没有动态域名的动态IP地址,所以在IKE策略里我们使用Aggressive模式进行配置,并且在IKE策略里的Direction/Type里应该选择Initiator的模式,这意味着只能从FVS114P那里主动建立VPN连接。

进入`VPN` / `IKE Policies` 下,点`Add` 按钮新建一条策略,配置如图:

图5-1:FVS114的IKE POLICY

进入`VPN` / `VPN Policies` 下,点`Add atuo policy` 按钮新建一条策略,配置如图:

此处的 Local IP 应该是: 192.168.3.0 /255.255.255.0

此处的 Remote IP 应该是:192.168.0.0 / 255.255.255.0

图5-2:FVS114的VPN POLICY

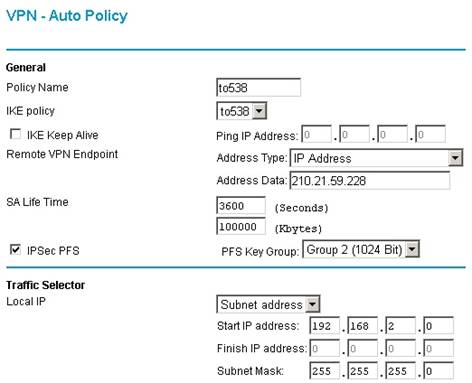

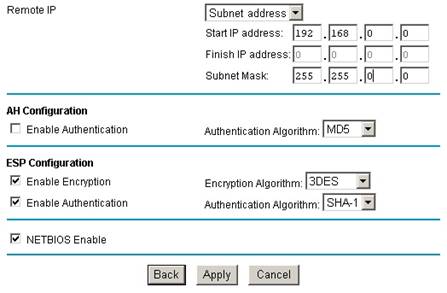

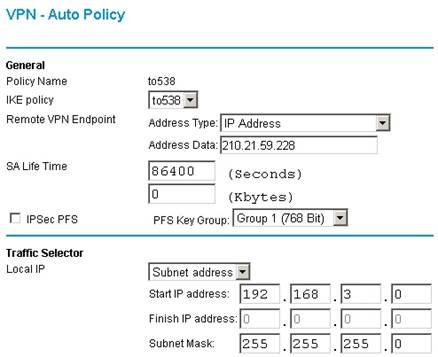

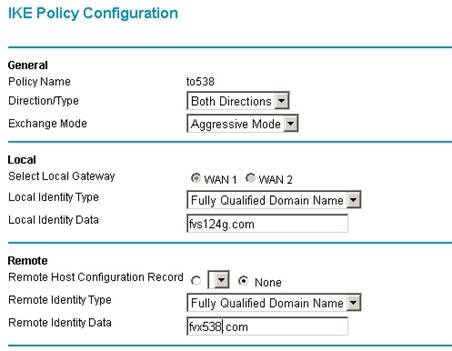

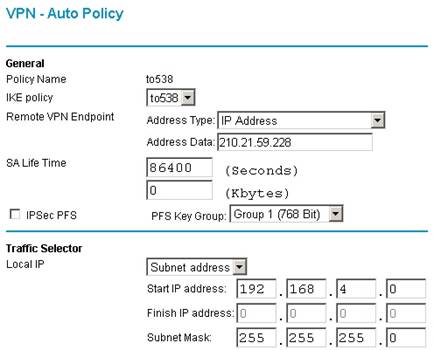

六、分支三 FVS124G到FVX538的VPN策略配置

因为FVX538使用固定的IP地址及分支二的FVS124g使用动态域名的动态IP地址,所以在IKE策略里我们使用Aggressive模式进行配置。该连接可以双向发起。

进入`VPN` / `IKE Policies` 下,点`Add` 按钮新建一条策略,配置如图:

6-1:Fvs124g的IKE POLICY

进入`VPN` / `VPN Policies` 下,点`Add atuo policy` 按钮新建一条策略,配置如图:

此处的 Local IP 应该是: 192.168.4.0 /255.255.255.0

此处的 Remote IP 应该是:192.168.0.0 / 255.255.255.0

图6-2:Fvs124g的VPN POLICY

七、测试VPN连接

- 通过VPN日志及VPN 状态查看VPN通道是否成功建立

所有的Netgear Prosafe VPN 防火墙产品都具有VPN日志的查看功能,如

下图:

图7-1:VPN STATUS例子

1. 在每个分支分别PING中心局域网的主机,如果能够PING通,即表示从该分支到总部的VPN通道已经建立。

2. 各个分支机构里面的主机能够互相PING通,即表示SPOKE-AND-HUB功能已经实现。

序号 no. |

日期 date |

作者 author |

摘要 summary |

1 |

2010-10-21 |

Netgear |

文档创建 |

2 |

2010-10-26 |

NETGEAR |

定义V1.2,upgrade NETGEAR logo |